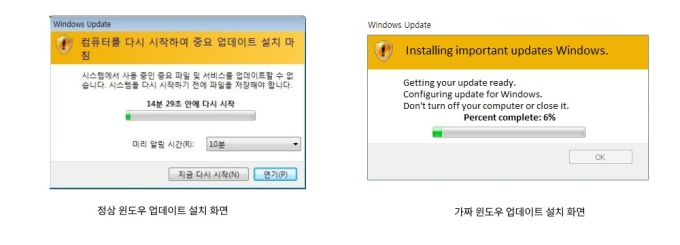

[서울=뉴스핌] 정윤영 기자 = 안랩은 최근 가짜 윈도우 업데이트 설치화면을 보여주는 신종 랜섬웨어 유포 사례를 발견해 사용자의 주의를 당부한다고 3일 밝혔다.

공격자는 우선 '5926.tmp.exe', 'e291.tmp.exe', 'a717.tmp.exe' 등 추후 변형 가능한 이름으로 tmp파일을 사칭해 다양한 경로로 악성파일을 유포한다.

공격자는 사용자를 속이기 위해 파일명에 '임시파일' 확장자명인 '.tmp'을 붙였지만 실제로는 악성코드가 설치되는 실행파일(.exe)이다. 이를 실행할 경우, 랜섬웨어 파일이 설치된다.

랜섬웨어에 감염될 경우, PC 내 파일이 암호화되며 금전을 요구하는 랜섬노트도 생성된다.

안랩은 이 같은 랜섬웨어 감염을 방지하기 위해 ▲'알려진 파일형식의 확장명 숨기기' 설정 해제 ▲안정성이 확인되지 않은 웹사이트 방문 자제 ▲출처가 불분명한 메일의 첨부파일 실행 자제 ▲운영체제(OS) 및 인터넷 브라우저(IE· 크롬·파이어폭스 등), 응용프로그램(어도비·자바 등), 오피스 SW등 프로그램의 최신 보안 패치 적용 ▲최신 버전 백신 사용 ▲중요한 데이터는 별도의 보관 장치에 백업 등 기본적인 보안 수칙을 지키는 것이 중요하다고 밝혔다.

현재 안랩 V3 제품군은 해당 랜섬웨어를 차단하고 있다.

이보원 안랩 분석팀 주임 연구원은 "이번 신종 랜섬웨어는 파일 암호화 시간동안 사용자의 의심을 피하기 위해 가짜 윈도우 설치화면을 띄우는 것이 특징이다"며, "공격자들은 감염과 암호화 성공률을 높이기 위해 다양한 방법을 시도하기 때문에 기본 보안수칙을 생활화해야한다"고 말했다.

yoonge93@newspim.com